Installation mittels USB-Installationsstick

Um cognitix Threat Defender installieren zu können, benötigen Sie einen USB-Stick mit der Installationsdatei (siehe Installationsvorbereitung).

Tipp

Wenn Sie die Software auf einem Headless-Gerät mit einer seriellen Konsole installieren, kann es zu Problemen bei der Verwendung von Sonderzeichen kommen. Verwenden Sie eine englische Tastaturbelegung, um das zu vermeiden.

Damit Threat Defender Software- und Lizenzupdates erhalten kann, müssen Sie ein erreichbares Gateway und einen DNS-Server für das Management Interface einrichten. Das können Sie nach Abschluss der Installation auch über die Benutzeroberfläche tun (siehe Das Management Interface ändern).

Abhängig von Ihrer Hardware muss ggf. die Autonegotiation für die Netzwerkports deaktiviert werden (im besten Fall Gerät UND Switch). Sonst könnte Threat Defender zum Beispiel das Management Interface konfigurieren, bevor die Netzwerkkarte einen korrekten IP-Status für den dedizierten Management-LAN-Port hat. Threat Defender könnte dann ohne IP-Adresse hochfahren.

Einrichtung

Um Threat Defender zu installieren, gehen Sie wie folgt vor:

Verbinden Sie den USB-Stick mit der Installationsdatei mit Ihrem Gerät. Das System sucht nach bestehenden Installationen.

Wählen Sie die Option Threat Defender Installer. Wenn es auf dem System keine bestehenden Installationen gibt, wird diese Option nach einigen Sekunden automatisch ausgewählt.

Bootmenü von cognitix Threat Defender.

Ein Assistent führt Sie durch die Installation.

Der Installer zeigt eine Übersicht über die Hardwareinformationen. Fahren Sie mit OK fort.

Wählen Sie die Tastaturbelegung.

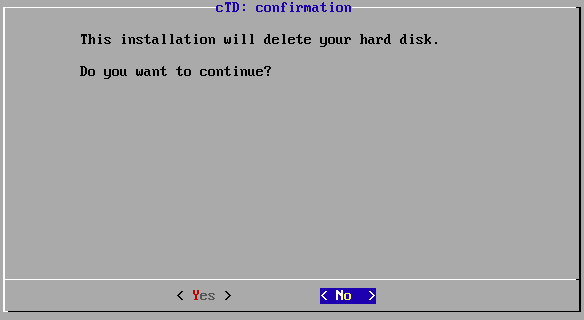

Bestätigen Sie mit Yes, dass der Installer die Festplatte löschen darf.

Bestätigung des Löschvorgangs.

Bestätigen Sie das Installationsziel.

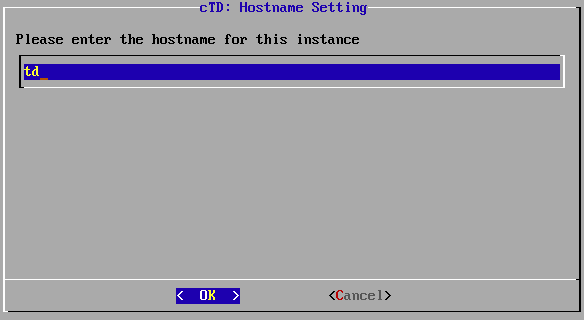

Geben Sie den Hostnamen des Geräts ein.

Eingabe des Hostnamens.

Bestätigen Sie die Einstellungen mit OK.

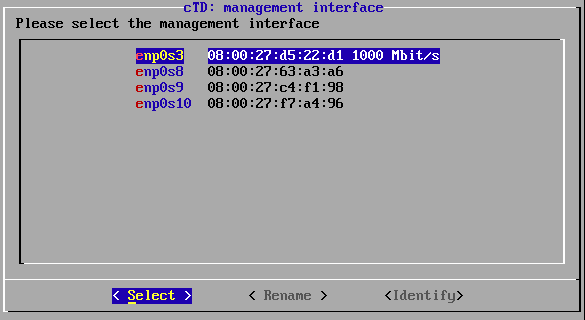

Wählen Sie das Interface, dass Sie für das Out-of-Band-Management (d. h. das Management Interface) verwenden möchten.

Liste der Schnittstellen.

Der Installer erkennt automatisch verwendbare Netzwerkschnittstellen. Wenn eine Schnittstelle mit einer Gegenstelle (z. B. einem Switch oder Server) verbunden ist, wird die Verbindungsgeschwindigkeit hinter der MAC-Adresse dieser Schnittstelle angegeben.

Damit Sie auf die GUI zugreifen können, muss das Management Interface im Zustand „Link up“ sein. Es ist jedoch möglich, eine unverbundene Schnittstelle zu konfigurieren und die Verbindung später zu aktivieren.

Optional:

Um zu prüfen welches Interface ausgewählt wurde, klicken Sie Identify. Dadurch blinken die LEDs der ausgewählten Schnittstelle.

Wählen Sie Rename, wenn Sie den Schnittstellen passendere Namen zuweisen möchten, z. B.

Managementfür Ihr Management Interface.

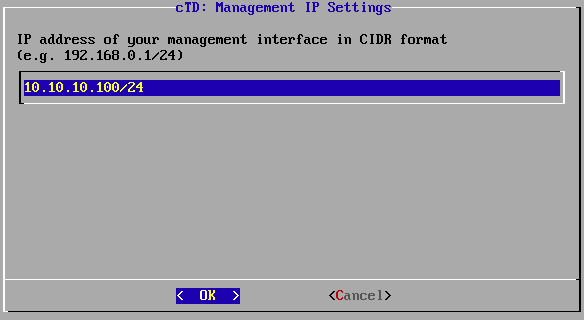

Geben Sie die IP-Adresse des Management Interface im CIDR-Format ein.

Die IP-Adresse des Management Interface.

Bestätigen Sie die Einstellungen mit OK. Über diese IP-Adresse wird die Benutzeroberfläche von Threat Defender aufgerufen.

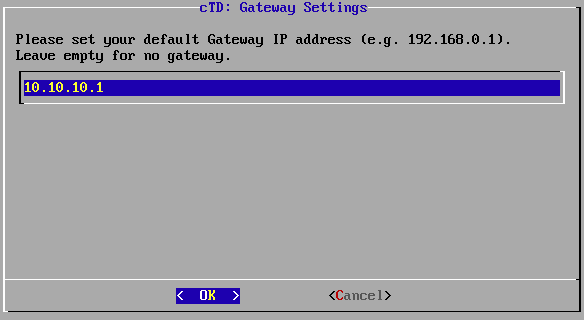

Wenn Sie Software- und Signaturupdates über das Internet empfangen möchten, geben Sie ein Gateway und einen DNS-Server ein.

Geben Sie ggf. die IP-Adresse Ihres Gateways ein. Bestätigen Sie die Einstellungen mit OK.

IP-Adresse des Gateways.

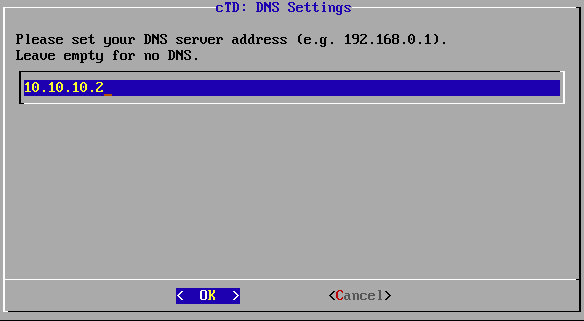

Geben Sie die IP-Adresse eines erreichbaren DNS-Servers ein. Bestätigen Sie die Einstellungen mit OK.

IP-Adresse des DNS-Servers.

Warnung

Um Firmware- und Lizenzupdates zu erhalten, muss Threat Defender unsere Server über das Internet erreichen können. Wenn Sie Threat Defender nicht mit dem Internet verbinden möchten, müssen Sie ihn manuell aktualisieren (siehe Updates).

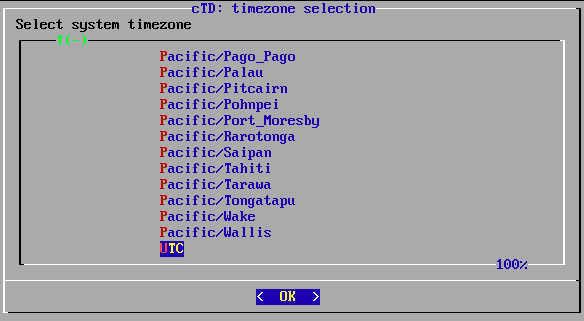

Wählen Sie die erforderliche Zeitzone aus. Mit OK bestätigen Sie die Einstellung.

Auswahl der Zeitzone.

Tipp

Sie können die Zeitzone nach Abschluss der Installation auch über die Benutzeroberfläche ändern (siehe Hostnamen und Zeiteinstellungen ändern).

Der Installer fordert Sie auf, das Systemdatum und die Systemzeit anzupassen. Wenn die Einstellungen korrekt sind, wählen Sie No und fahren Sie mit der Prüfung der verwendbaren Netzwerkkarten fort. Andernfalls, wählen Sie Yes, um Systemdatum und Systemzeit manuell zu ändern.

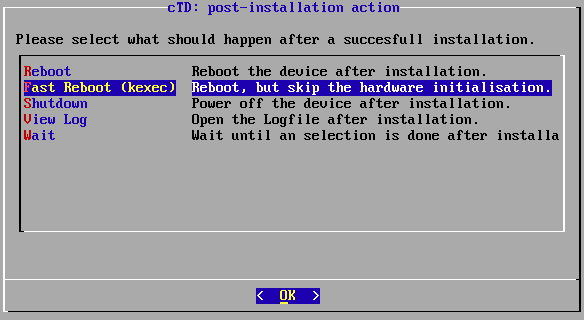

Wählen Sie, wie Threat Defender nach Abschluss der Installation fortfahren soll. Nach 10 Sekunden wird automatisch die Option Fast Reboot ausgewählt.

Liste der Optionen nach der Installation.

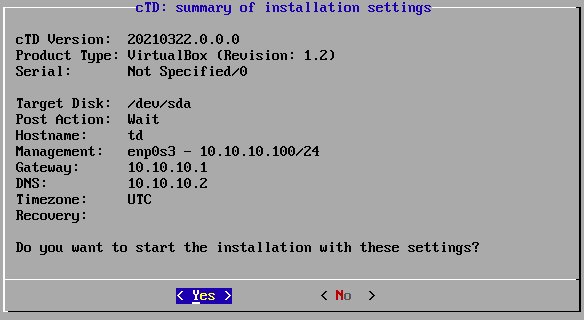

Der Installer zeigt dann eine Zusammenfassung der Einstellungen an und fordert Sie auf, ihre Richtigkeit zu bestätigen.

Konfigurationszusammenfassung.

Bestätigen Sie mit Yes, dass Sie mit der Installation fortfahren möchten.

Der Installer erstellt ein neues Dateisystem. Das kann einige Minuten dauern.

Wenn die Installation abgeschlossen ist, können Sie erneut festlegen, wie Sie fortfahren möchten.

Ergebnis

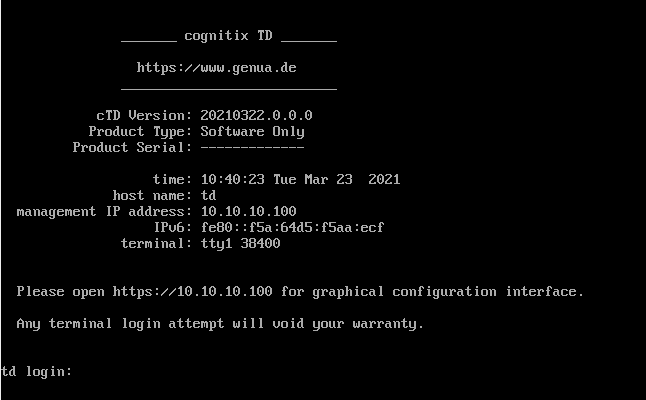

Nach dem Neustart des Geräts, sehen Sie eine Zusammenfassung der Einstellungen.

Vollständige Installation von Threat Defender.

Die Installation von Threat Defender ist nun abgeschlossen.

Um mit der Konfiguration fortzufahren, öffnen Sie die IP-Adresse des Management Interface in Ihrem Browser. Wir empfehlen Google Chrome zu verwenden.

Weitere Informationen:

Informationen zur Anmeldung finden Sie unter Anmeldung.

Um mehr über das Abschließen der Einrichtung von Threat Defender zu erfahren, siehe Abschluss der Einrichtung.